VMware Tanzu デプロイしてみた(番外編) Netive Podの作成からアクセスまで①

前回までの記事は以下から参照頂けます。

事前準備編

NSX-T 3.0 Tier0、Tier1ゲートウェイの作成、テナントネットワークの作成

TANZUデプロイ編

VMware Tanzu デプロイしてみた① ワークロード管理の有効化から名前空間の作成

VMware Tanzu デプロイしてみた② コンテンツライブラリの作成

今回は番外編としてvSphere Podの作成からアクセスまでを紹介します。

※1Pod 1コンテナのシンプルな環境でのアクセス確認が目的です。

※ Tanzu Kubernetes Clusterをデプロイする為に直接必要な作業ではありません。

前々回のおさらい

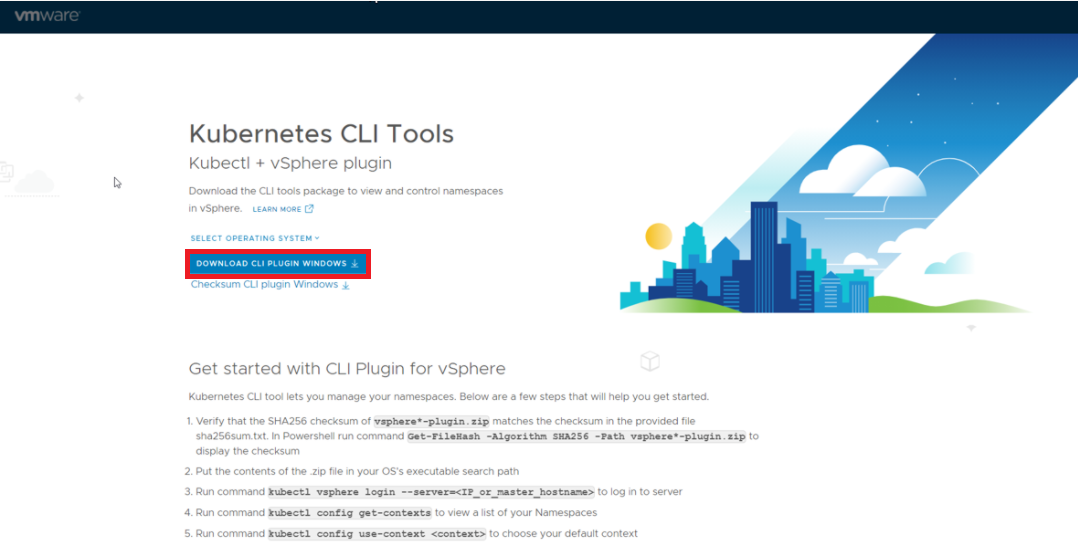

上記からCLIモジュールをダウンロードします。

インストールの必要はなく、コマンドプロンプトから直接叩けます。

ログインコマンドを実行し、パスワードを入力します。

【コマンド備忘録】

kubectl.exe vsphere login --server 10.10.60.49 --vsphere-username administrator@vsphere.local --insecure-skip-tls-verify

※Serverアドレスはモジュールのダウンロードページの値を入力します。

前々回の記事で作成した名前空間へアクセスします。

【コマンド備忘録】

kubectl config use-context ns-tanzu01

※前々回記事にて作成した名前空間の名前を入力

サンプルのyamlからPodを払い出してみます。

【コマンド備忘録】

kubectl apply -f .\nginx_sample.yaml

※任意 yamlファイルは別途ご用意ください。

PodのステータスがRunning表示になりました。正常にデプロイされた様です。

【コマンド備忘録】

kubectl get pod

vSphere上からも名前空間配下にPodが作成されている事が確認できます。

Podにも自動でIPアドレスが割り当てられています。

どうやらNSX-T上から自動で払い出されたオーバレイセグメントが割り当てられています。

接続用のテストVMに該当セグメントのPortGroupを割り当てたVMからアクセスを試みましたがアクセスできません。ブラウザアクセスも同様にアクセス不能です。

切り分けようにCentOSのPodを払い出しました。

【コマンド備忘録】

kubectl apply -f .\centos.yaml

※任意 yamlファイルは別途ご用意ください。

CentOSのPodが払い出されました。

kubectlからCentOSへコンソールアクセスを行い、Ping疎通を試みます。アクセス可能でした。

次回は外部からのアクセスを確認します。